adminユーザ+安易なパスワードの組み合わせが乗っとられている

一般的に、ログイン名に、admin などを使っていると、管理画面をのっとられる可能性が高まります。WordPressも同様で、大規模な悪意ある乗っとりの発生が報じられ、ここ数日、日本のニュースサイトでも注意喚起を呼びかけています。

参考:全世界のWordPressサイトに大規模攻撃; デフォルトのアドミンユーザ名’admin’がねらわれている

ただ、弊社ブログ読者なら、こうしたセキュリティについては散々記事にしてきたので「なにを今さら・・・」と思われるかもしれませんが、念のため、正しい対処方法を記述しておきます。

そもそも、何が起こっているかというと、世界中のwordpressブログのログイン画面にむかって、片っ端から「ユーザ名」と「パスワード」を入力(※1)して、ログインに成功したら侵入、「バックドア」というクラッカー(悪意のハッカー)専用の裏口をサーバに空けて、あとあと悪さをおこなう、という攻撃が発生しているということです。

※1:こうした、下手な鉄砲も数打ちゃ当たる的な、暗号解読の手法を、総当たり攻撃(ブルート・フォース・アタック)と言います。例えば、4桁の英文字+数字だけの暗証番号なら、0000、0001、0002、0003….と、順番に試してゆき、約2分もあれば必ず解読することが可能です。

対処方法:admin 以外に「管理者」ユーザを作成し、admin削除+プラグインで補強

では、どのように対応すればよいでしょうか。

wordpressでは、こうした被害にあわないようにセキュリティ対策などを公開していますが、 admin というユーザ名は、wordpress のデフォルトで指定され、あとからユーザ名も変更できないので、ともすればそのまま放置されがちです。

もし、あなたの Wordpress で、admin というユーザを使っている場合は、以下の手順で、admin 以外の管理者ユーザを作成してから、adminを削除する、という手順を必ず取っておきましょう。

このような作業をする場合は、BackWPupなどのバックアップツールを使って、万が一のために、wordpressのバックアップを取っておきましょう。

バックアッププラグイン「BackWPup」は、データベースに格納された「記事」「プラグインのデータ」だけでなく、テーマ・アップロードした画像・WordPress本体・プラグインなどの重要なファイルも、定期的にバックアップしてくれるのでおすすめのプラグインです。

admin以外に「管理者権限」を持つユーザを新規作成する

既存のユーザ名「admin」と「パスワード」で、WordPressの管理画面にログイン。

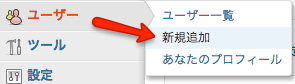

ログインしたら、WordPressの左メニューから、ユーザー > 新規追加 。

adminだけじゃない、こんなユーザ名とパスワードが狙われている。

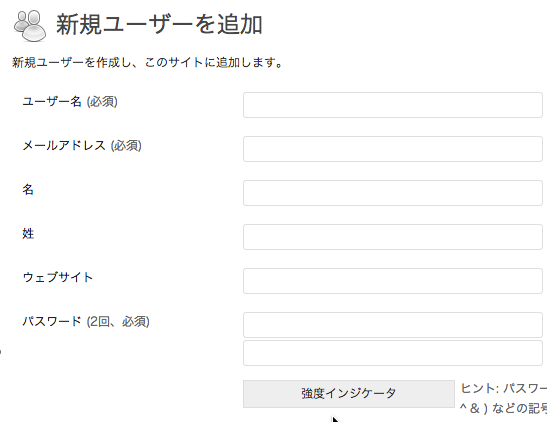

このとき、ユーザー名やパスワードは、必ず12文字以上でアルファベットや数字以外に、「記号(! ” ? $ % ^ & など)」を含ませておくと安全性は高まります。 特に、以下の様なユーザ名やパスワードは、今回の攻撃対象として確認されていることもあり、また、一般的にも使わない方がよいものなのでチェックしておいてください。

今回、攻撃対象となっているユーザ名

admin

test

administrator

Admin

root今回、攻撃対象となっているパスワード

admin

qwerty

password123456

666666

111111

12345678

1234567

12345

123

123qwe

123admin

12345qwe12369874

123123

1234qwer

1234abcd

123654

123qwe123qwe

123abc

123qweasd

123abc123

12345qwert$#GBERBSTGBR%GSERHBSR

%G#GBAEGBW%HBFGBFXGB

RGA%BT%HBSERGAEEAHAEH

#@F#GBH$R^JNEBSRVWRVW

aethAEHBAEGBAEGEE%

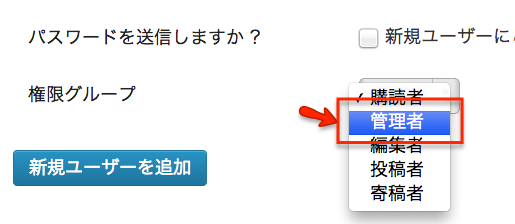

最後の5つは例外として、上記のような世間一般にパスワードとして使われやすいことが分かっている文字列を使わないように注意しながら、ユーザー名、メールアドレス、パスワードを記載したら、権限の設定です。

必ず、権限を「管理者」にして「新規ユーザを追加」する。

ここで必ず、権限の設定を「管理者」にしておくことを忘れないようにしてください。これをしておかないと、あなたのブログをもう一度作成しなおす必要がでてきます。

管理者 として、権限を設定できたら、「新規ユーザーを追加」でユーザを追加します。新しいユーザが追加されたことを確認したら、WordPressの管理画面の右上のアイコンから、ログアウトを選択し、adminアカウントからログアウトします。

新規作成したadmin以外の「管理者権限」でログインしなおし、admin削除

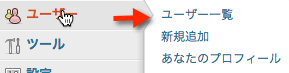

あとは、新しく追加した、ユーザー名とパスワードでWordPressの管理画面へログインして、WordPressの

「ユーザー一覧」に移動します。

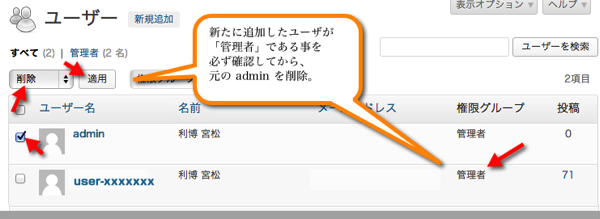

ここで、今回作成した新しい「管理者権限」のユーザと、元々の「admin」が表示されていますので「admin」を削除します。

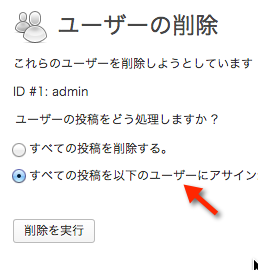

削除を適用した後、元々のadminで記事を書いていた場合は、

「すべての投稿を以下のユーザーにアサイン」にチェックを入れてから削除を実行してください。これをしないと、adminで作成した記事が削除されてしまいます。

これで作業は完了です。

総当たり攻撃を成功しにくくするプラグインの導入

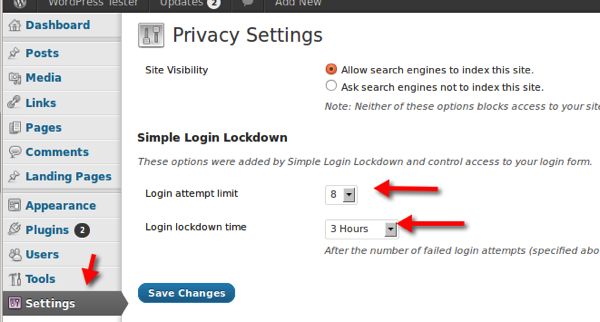

数回パスワードを間違えると、一定時間ログインできなくしてくれるWordPressプラグイン「Simple Login Lockdown」を念のため導入しておけば、少しは安心です。ただ、パスワードが脆弱だとこれもあまり意味がありませんので、記号を含めた想像されにくいパスワードを使うことが重要です。

今回は、WordPressという非常に多くのユーザが使っているブログシステムだけに、影響範囲も多くなりそうですが、wordpressだけでなく、他のログイン情報にも、上記のような簡単な良く使われている組み合わせを使っていないか、確認が必要ですね。